📚 Unlock the World of AI and Humanity with These Two Free Books! 🚀

Dive into the thrilling realms of artificial intelligence and humanity with "The ECHO Conundrum" and "Awakening: Machines Dream of Being Human". These thought-provoking novels are FREE this week! Don't miss the chance to explore stories that challenge the boundaries of technology and what it means to be human.

Read More & Download

Trong thời đại số hóa hiện nay, sự an toàn thông tin là một trong những mối quan tâm hàng đầu của mọi người, nhất là trong lĩnh vực tài chính và công nghệ blockchain. Một trong những nguy cơ mà chúng ta cần chú ý đó chính là các cuộc tấn công Replay Attack. Vậy, Replay Attack là gì và chúng ta có thể phòng ngừa nó như thế nào để bảo vệ tài sản của mình? Hãy cùng Unilever.edu.vn khám phá sâu hơn về vấn đề này qua bài viết dưới đây.

Replay Attack là gì?

Replay Attack, còn được biết đến với tên gọi tấn công phát lại, là một hình thức tấn công mạng mà kẻ tấn công sẽ chặn một kết nối mạng an toàn, rồi sau đó gửi lại một truyền dữ liệu hợp lệ mà không cần phải giải mã thông tin. Tại sao điều này lại có thể xảy ra? Bởi vì thông tin ban đầu đến từ một người dùng hợp lệ và bị chặn trực tiếp từ mạng.

Hình thức tấn công này thường xảy ra nhất khi các loại tiền mã hóa bị fork (tách nhánh), cho phép các giao dịch trở thành hợp lệ trên cả hai chuỗi. Điều này có nghĩa là kẻ tấn công có thể truy cập thông tin giá trị được lưu trữ trên mạng, và trong một số trường hợp, các tổ chức tài chính cũng có thể bị tác động khi họ sao chép các giao dịch, dẫn đến việc kẻ tấn công đánh cắp tiền và tài sản của nạn nhân.

Replay Attack hoạt động như thế nào?

Khi các sổ cái blockchain trải qua các đợt nâng cấp phần mềm (hard forks), chúng sẽ tách ra thành hai phiên bản: một phiên bản sử dụng phần mềm cũ và một phiên bản sử dụng phần mềm mới. Mặc dù các hard forks thường được thực hiện để nâng cấp sổ cái, nhưng chúng cũng có thể dẫn đến việc tạo ra các loại tiền mã hóa mới.

Trong thời gian hard forks, có thể xảy ra các vụ tấn công Replay Attack trên các sổ cái blockchain. Khi một người dùng thực hiện giao dịch trên một sổ cái bằng ví hợp lệ trước khi hard fork xảy ra, thì giao dịch này cũng sẽ hợp lệ trên sổ cái khác.

Ví dụ thực tế

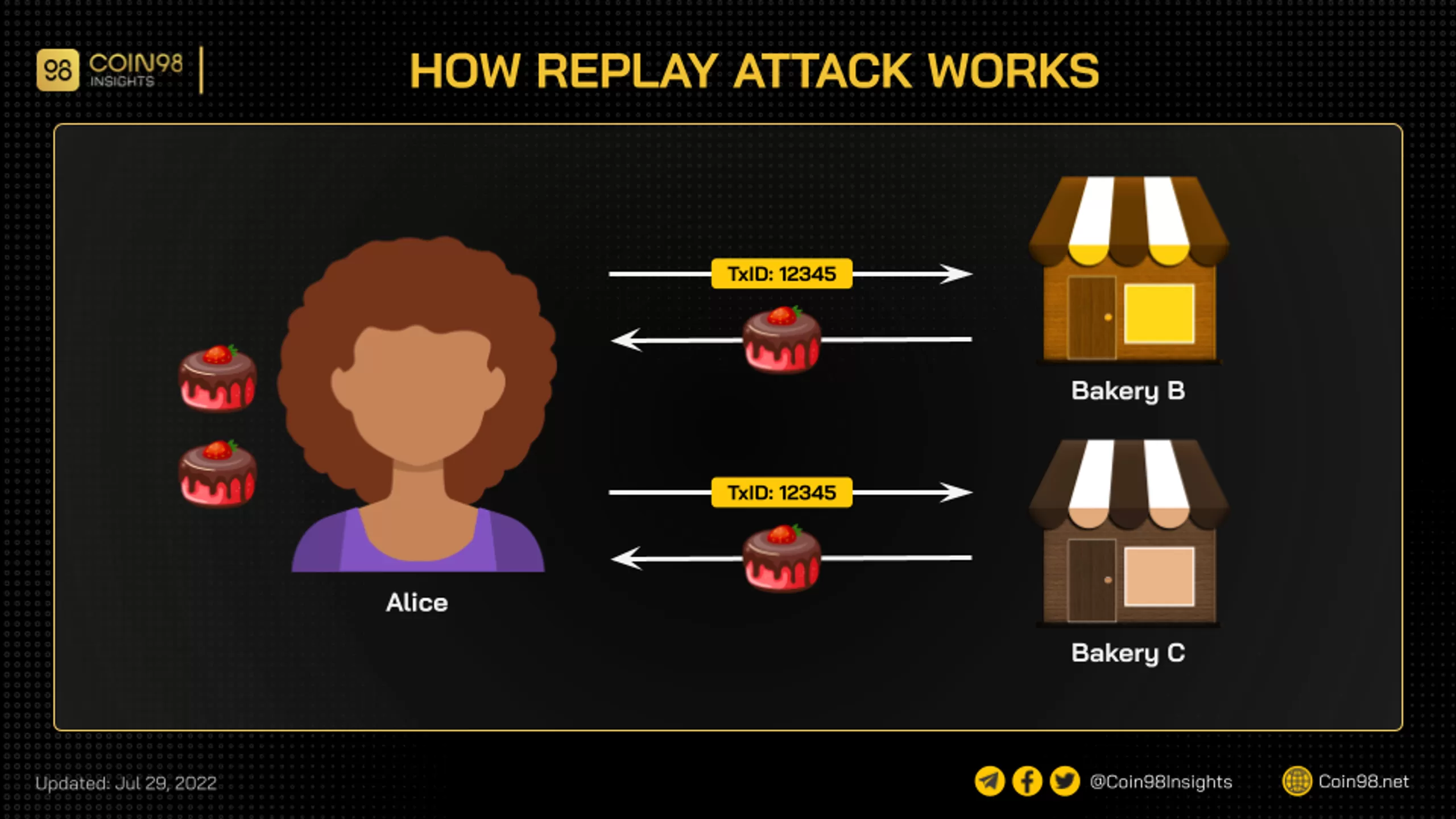

Để làm rõ vấn đề, hãy xem xét một ví dụ thú vị: Giả sử có một tiệm bánh mang tên Bakery A, và sau đó tiệm bánh này quyết định mở rộng quy mô bằng cách chia thành Bakery B và Bakery C. Mặc dù tất cả dữ liệu khách hàng, giao dịch và thanh toán vẫn được giữ lại trên cả hai hệ thống, nhưng giờ đây hai tiệm bánh hoạt động độc lập và không còn trao đổi thông tin.

Alice là một trong những khách hàng của Bakery A trước khi chia tách. Dữ liệu khách hàng của cô được lưu trữ trên cả hai hệ thống. Khi Alice thực hiện thanh toán tại Bakery B và nhận bánh, cô đã gửi thông tin đó. Tuy nhiên, ngay sau đó, cô lại gửi cùng một thông tin đến Bakery C và cũng nhận được bánh từ đây. Như vậy, Alice đã tận dụng sự thiếu liên lạc giữa hai tiệm bánh để nhận hai chiếc bánh chỉ với một khoản thanh toán!

Một số trường hợp tấn công Replay Attack

Hard Fork Ethereum Classic

Một trong những trường hợp nổi bật của Replay Attack diễn ra vào năm 2016, khi Ethereum bị hack và cộng đồng quyết định thực hiện một hard fork. Chuỗi mới giữ tên gọi Ethereum (ETH) và tập trung vào việc cải thiện hiệu suất và khả năng mở rộng, trong khi chuỗi cũ mang tên Ethereum Classic (ETC) vẫn sử dụng cơ chế Proof of Work.

Cấu trúc của cả hai chuỗi giống nhau, do đó, một giao dịch hợp lệ trên Ethereum cũng có thể hợp lệ trên Ethereum Classic và ngược lại. Tại thời điểm đó, nhiều người tin rằng Ethereum Classic sẽ không còn tồn tại, và đã không chú ý đến khả năng bị tấn công phát lại trên cả hai chuỗi.

Các nhà khai thác mạng ETC nhận thấy rằng các giao dịch trên Ethereum có thể được gửi lại trên Ethereum Classic. Nhiều sàn giao dịch không nhận ra sự vụ cho đến khi người dùng rút ETH từ nền tảng và có thể nhận cùng một lượng ETC. Nhiều người đã tận dụng sơ hở này để nạp và rút ETH nhiều lần nhằm thu được ETC miễn phí, dẫn đến thiệt hại lớn cho các sàn giao dịch như Yunbi và BTC-e.

Hard Fork Bitcoin Cash

Trường hợp của Bitcoin Cash (BCH) và Bitcoin (BTC) cũng tương tự. Sau khi hard fork diễn ra vào tháng 8 năm 2017, một người sử dụng 1 BTC sẽ có 1 BTC và thêm 1 BCH. Hơn nữa, lịch sử giao dịch cũng cho thấy một số trường hợp Replay Attack khiến người dùng mất BCH khi thực hiện giao dịch với BTC.

Tất cả xảy ra do các giao dịch hợp lệ trên cả hai chuỗi. Kẻ tấn công theo dõi giao dịch trên một chuỗi và sao chép chúng trên chuỗi khác, dẫn đến việc thực hiện giao dịch trên Bitcoin làm mất tài sản trên Bitcoin Cash.

📚 Unlock the World of AI and Humanity with These Two Free Books! 🚀

Dive into the thrilling realms of artificial intelligence and humanity with "The ECHO Conundrum" and "Awakening: Machines Dream of Being Human". These thought-provoking novels are FREE this week! Don't miss the chance to explore stories that challenge the boundaries of technology and what it means to be human.

Read More & Download

Hậu quả của các cuộc tấn công Replay Attack

Thực tế, Replay Attack không được coi là một cuộc tấn công mạng nghiêm trọng, vì nó vẫn có những hạn chế và có thể được chống lại bằng nhiều giải pháp. Trong thế giới tiền mã hóa, các cuộc tấn công này thường chỉ xảy ra trong các trường hợp hard fork của blockchain.

Tuy nhiên, kẻ tấn công vẫn có thể gây ra thiệt hại cho cả hệ thống và người dùng khi có những lỗ hổng xuất hiện. Trong các thị trường truyền thống, Replay Attack có thể được sử dụng để truy cập thông tin lưu trữ trên mạng bằng cách phát lại thông tin hợp lệ, tạo điều kiện cho việc sao chép các giao dịch, cho phép kẻ tấn công đánh cắp tiền từ tài khoản của nạn nhân.

Làm thế nào để phòng ngừa Replay Attack?

Hiện nay, hầu hết các blockchain đã áp dụng các giao thức bảo mật để ngăn chặn loại tấn công này, bao gồm hai công cụ đáng chú ý sau đây:

1. Bảo vệ phát lại mạnh mẽ (Strong replay protection)

Một dấu hiệu sẽ tự động được thêm vào blockchain mới sau khi hard fork, đảm bảo rằng các giao dịch thực hiện trên chuỗi mới sẽ không có hiệu lực trên chuỗi gốc và ngược lại.

2. Bảo vệ phát lại tùy chọn (Opt-in replay protection)

Người dùng sẽ tự đánh dấu giao dịch của họ, giúp cho các giao dịch không còn hợp lệ trên chuỗi khác. Điều này có nghĩa là người dùng cần thay đổi thủ công giao dịch.

Ngoài ra, người dùng có thể tránh thực hiện giao dịch ngay trong thời gian hard fork diễn ra. Khi không có giao dịch nào, kẻ tấn công sẽ không có gì để phát lại trên chuỗi mới, từ đó bảo vệ tài sản của người dùng.

Một số phương pháp đơn giản khác có thể kể đến:

- Sử dụng mật khẩu một lần (OTP) khi thực hiện giao dịch, một phương pháp thường được các ngân hàng áp dụng.

- Thêm dấu thời gian vào các tin nhắn để ngăn kẻ tấn công gửi lại chúng, đồng thời loại bỏ các yêu cầu quá thời gian quy định.

- Sử dụng khóa phiên (session keys), một loại khóa đối xứng dùng để mã hóa tất cả các thông điệp trong một phiên giao tiếp.

Câu hỏi thường gặp về Replay Attack

Kẻ tấn công có thể làm gì với Replay Attack?

Các kẻ tấn công có thể thu được thông tin trên các mạng được bảo vệ. Trong các tổ chức tài chính, các giao dịch lặp lại có thể cho phép kẻ tấn công lấy tiền từ các tài khoản không nghi ngờ. Đối với các blockchain, khi một hard fork xảy ra và chia chuỗi gốc thành hai phiên bản, kẻ tấn công có khả năng thâm nhập bảo mật blockchain và thực hiện giao dịch hợp lệ trên cả hai chuỗi.

Làm thế nào để bảo vệ blockchain khỏi những cuộc tấn công này?

Với sự dễ bị tổn thương của blockchain và tiền mã hóa đối với các cuộc tấn công Replay, việc các nhà phát triển áp dụng các biện pháp an toàn cho dự án của họ là điều rất quan trọng. Việc sử dụng bảo vệ phát lại mạnh mẽ, đính kèm một dấu hiệu đặc biệt vào chuỗi mới từ một hard fork chính là một giải pháp. Người dùng và nhà đầu tư cũng cần chú ý đến việc không thực hiện giao dịch trong thời gian hoặc ngay sau các lần hard fork.

Kết luận

Mặc dù Replay Attack không phải là một loại tấn công mạng phổ biến trong lĩnh vực tiền mã hóa, nhưng nó có thể tận dụng những lỗ hổng của hệ thống mà không cần đến kỹ thuật giải mã phức tạp. Do đó, việc nâng cao nhận thức và áp dụng các biện pháp an toàn phù hợp là điều cần thiết để tránh những thiệt hại lớn cho cả hệ thống và người dùng. Hãy luôn cẩn trọng và trang bị cho mình những kiến thức cần thiết để bảo vệ tài sản và thông tin cá nhân của bạn trong thế giới số này!

📚 Unlock the World of AI and Humanity with These Two Free Books! 🚀

Dive into the thrilling realms of artificial intelligence and humanity with "The ECHO Conundrum" and "Awakening: Machines Dream of Being Human". These thought-provoking novels are FREE this week! Don't miss the chance to explore stories that challenge the boundaries of technology and what it means to be human.

Read More & Download